BeyondTrust

Kontrolle und Begrenzung privilegierter Zugriffe

Unkontrollierte Admin-Zugriffe zählen zu den grössten Risiken in jeder IT-Umgebung. BeyondTrust steuert privilegierte Zugriffe zentral, begrenzt sie auf das Notwendige und protokolliert jede Aktivität lückenlos.

BeyondTrust PAM im Überblick

Privilegierte Accounts gehören zu den grössten Risiken in modernen IT-Umgebungen. Angreifer nutzen sie gezielt, um Zugriff auf kritische Systeme in IT, OT und Cloud zu erhalten. Privileged Access Management (PAM) reduziert dieses Risiko, indem Zugriffe zentral gesteuert, überwacht und auf das Notwendige begrenzt werden. So entsteht mehr Kontrolle und weniger Angriffsfläche.

BeyondTrust setzt genau hier an und schafft zentrale Kontrolle über privilegierte Accounts, Zugriffe und Sessions. Jede Aktivität wird lückenlos nachvollziehbar, sodass Risiken gezielt reduziert und Zugriffe jederzeit kontrolliert werden können.

Privileged Access Management und Zero Standing Permissions

Permanente Admin-Rechte gehören zu den grössten Risiken in der IT. Genau hier setzt Zero Standing Permissions an. Berechtigungen werden nur bei Bedarf vergeben und danach automatisch wieder entzogen. So entstehen keine dauerhaften Zugriffe und die Angriffsfläche wird deutlich reduziert.

Mit Privileged Access Management (PAM) entsteht ein klares Sicherheitsmodell: Kontrolle über Zugriffe, ohne permanente Berechtigungen.

- Zentrale Verwaltung aller administrativen Berechtigungen: PAM steuert, wer wann auf welche Systeme zugreifen darf – für interne und externe Nutzer

- Zugriff nur bei Bedarf durch Just-in-Time Access: Mit ZSP sind nur die Berechtigungen aktiv, die wirklich notwendig sind

- Keine permanenten Admin-Accounts auf Systemen:Admin-Zugriffe bestehen nur während einer aktiven Verbindung und werden danach automatisch entfernt

PAM inkl. ZSP erfüllt das Motto: «Was nicht existiert, kann nicht gestohlen werden!»

Die Vorteile von BeyondTrust Privileged Access Management

BeyondTrust bietet fortschrittliche Lösungen im Bereich Privileged Access Management (PAM), die auf modernen Sicherheitsansätzen wie Zero Standing Permissions basieren. Unternehmen profitieren von präziser Zugriffskontrolle, reduziertem Risiko sowie umfassender Transparenz und Unterstützung bei der Einhaltung von Compliance-Anforderungen.

Schutz vor Angriffen

80 Prozent aller erfolgreichen Angriffe basieren auf kompromittierten Benutzerkonten und erweiterten Rechten. BeyondTrust schützt privilegierte Accounts gezielt und reduziert die Angriffsfläche, indem administrative Zugriffe kontrolliert und eingeschränkt werden. Dadurch wird verhindert, dass Schadsoftware unkontrolliert ausgeführt werden kann oder Angreifer Zugriff auf kritische Systeme erhalten.

Abwehr von Insider-Risiken

Benutzer erhalten nur die Berechtigungen, die sie tatsächlich benötigen. Administratorrechte werden gezielt reduziert und auf Anwendungen, Prozesse oder Systeme beschränkt. Dadurch werden sowohl unbeabsichtigte Fehler als auch gezielte Insider-Angriffe wirksam verhindert.

Zentrale Kontrolle und Transparenz

Alle privilegierten Zugriffe werden zentral gesteuert, überwacht und nachvollziehbar protokolliert. Sitzungen können aufgezeichnet, analysiert und revisionssicher dokumentiert werden. Dadurch entsteht vollständige Transparenz über administrative Aktivitäten.

Just-in-Time Access und Zero Standing Permissions

BeyondTrust ermöglicht eine dynamische Vergabe von Berechtigungen nach dem Least-Privilege-Prinzip. Zugriffe werden mittels Just-in-Time (JIT) gesteuert und nur bei Bedarf vergeben.

Mit Zero Standing Permissions werden permanente Admin-Rechte vollständig entfernt und automatisch entzogen, sobald sie nicht mehr benötigt werden.

Einhaltung von Compliance-Vorgaben

BeyondTrust unterstützt Unternehmen bei der Umsetzung und Einhaltung von regulatorischen Anforderungen wie ISO 27001, NIS2 oder DSGVO. Durch vollständige Protokollierung, Nachvollziehbarkeit und Auswertung von Zugriffen lassen sich Compliance-Anforderungen zuverlässig erfüllen und nachweisen.

Unterstützte Standards:

DORA, NIS2, ISO 27001, DSGVO, HIPAA, PCI DSS, NIST

Die Privileged-Access-Management-Plattform von BeyondTrust

Die Privileged-Access-Management-Plattform von BeyondTrust vereint mehrere Komponenten zu einer zentralen Lösung für die Absicherung und Kontrolle privilegierter Zugriffe über IT-, OT- und Cloud-Umgebungen hinweg.

BeyondTrust Privileged Remote Access (PRA)

Sicherer Zugriff für interne und externe Benutzer auf kritische Systeme – ohne Weitergabe von Passwörtern und ohne klassische VPN-Verbindungen.

- Zentrale Verwaltung privilegierter Zugriffe: All-in-One PAM Lösung für IT-, OT- und Cloud-Systeme

- Sicherer Zugriff ohne Passwortweitergabe: Externe Dienstleister und Lieferanten greifen ohne Kenntnis administrativer Credentials auf Systeme zu

- Dynamische Berechtigungen mit Zero Standing Permissions: Admin-Accounts sind nur bei Bedarf aktiv und werden automatisch entzogen – gesteuert durch Funktionen wie Entitle zur dynamischen Vergabe privilegierter Rechte

- Vollständige Transparenz und Nachvollziehbarkeit: Session Recording, Logs und Audit Trails ermöglichen lückenlose Kontrolle

- Erhöhte Sicherheit und Compliance: Absicherung aller Zugriffe mit 2FA / MFA sowie Unterstützung bei der Einhaltung regulatorischer Anforderungen

BeyondTrust Endpoint Privilege Management (EPM)

Privilegien reduzieren, Angriffsflächen minimieren und Endpunkte effektiv absichern, ohne die Produktivität zu beeinträchtigen. Schadsoftware gelangt häufig über Konten mit erhöhten Rechten ins Unternehmensnetzwerk. Die konsequente Entfernung administrativer Rechte auf Endgeräten zählt daher zu den effektivsten Massnahmen zur Reduktion von Sicherheitsrisiken.

- Konsequente Reduktion administrativer Rechte: Entfernung lokaler Adminrechte zur Minimierung von Angriffsrisiken

- Dynamische Vergabe von Berechtigungen nach dem Least Privilege Prinzip: Zuweisung von Rechten per Richtlinien oder auf Anfrage, ohne Verwendung administrativer Credentials

- Schutz durch Applikationskontrolle: Verhindert die Ausführung von Malware und nicht autorisierten Anwendungen

- Zentrale Transparenz und Kontrolle: Reporting über genutzte und blockierte Anwendungen sowie kontinuierliche Optimierung von Richtlinien

- Nahtlose Integration in bestehende Systeme: Unterstützung von ServiceNow, SIEM, Identity Providern und APIs

- Effiziente Prozesse und flexible Workflows: Unterstützung von Just-in-Time Zugriffen, Ausnahmen und automatisierten Abläufen

BeyondTrust Remote Support (RS)

Sicherer Remote Support für interne Systeme, Endbenutzer und Kunden, mit vollständiger Kontrolle und Nachvollziehbarkeit aller Zugriffe.

- Plattformübergreifender Zugriff: Unterstützung von Windows, macOS, iOS, Android und weiteren Systemen im Netzwerk und remote

- Effizienter und skalierbarer Support: Schnelle Verbindung zu Endgeräten, Fokus auf Problemlösung und Verbesserung von Servicequalität und Reaktionszeiten

- Hohe Sicherheit für Remote Sessions: Absicherung durch 2FA, Verschlüsselung und granulare Berechtigungen

- Automatisierte Absicherung privilegierter Zugriffe: Passwortrotation und sichere Verwaltung von Admin-Accounts nach jeder Sitzung

- Zentrale Kontrolle und Nachvollziehbarkeit: Vollständige Audit-Trails und Protokollierung aller Support-Sitzungen

- Skalierbarer Remote Support: Unterstützung verteilter Systeme, Benutzer und Standorte weltweit

Identity Security Insights

Zentrale Transparenz und Analyse von Identitäten, Berechtigungen und privilegierten Zugriffen über On-Premise- und Cloud-Umgebungen hinweg.

- Zentrale Sicht auf Identitäten und Berechtigungen: Aggregation von Active Directory, Cloud-Identitäten, SaaS-Accounts, Service-Accounts und Maschinen in einem einheitlichen Dashboard

- Erkennung versteckter Risiken und Eskalationspfade: Der True Privilege Graph deckt indirekte und verdeckte Zugriffswege sowie überhöhte Berechtigungen auf

- Proaktive Risikoanalyse durch AI und ML: Identifikation von Anomalien, überprivilegierten Konten, inaktiven Accounts und Richtlinienverstössen, unterstützt durch AI-basierte Agenten zur Priorisierung und schnellen Bearbeitung von Sicherheitsvorfällen

- Konkrete Handlungsempfehlungen: Unterstützung bei der Reduktion unnötiger Rechte und der Umsetzung von Least-Privilege-Strategien

- Schnelle Analyse und Reaktion auf Vorfälle: Integration mit SIEM, SOAR und IAM-Systemen zur effizienten Untersuchung, Priorisierung und Behebung von Sicherheitsvorfällen

- Unterstützung von Compliance und Identity Hygiene: Verbesserung der Sicherheitslage in Cloud- und Hybrid-Umgebungen durch kontinuierliche Analyse und Kontrolle

Überblick der BeyondTrust Privileged Access Management Plattform

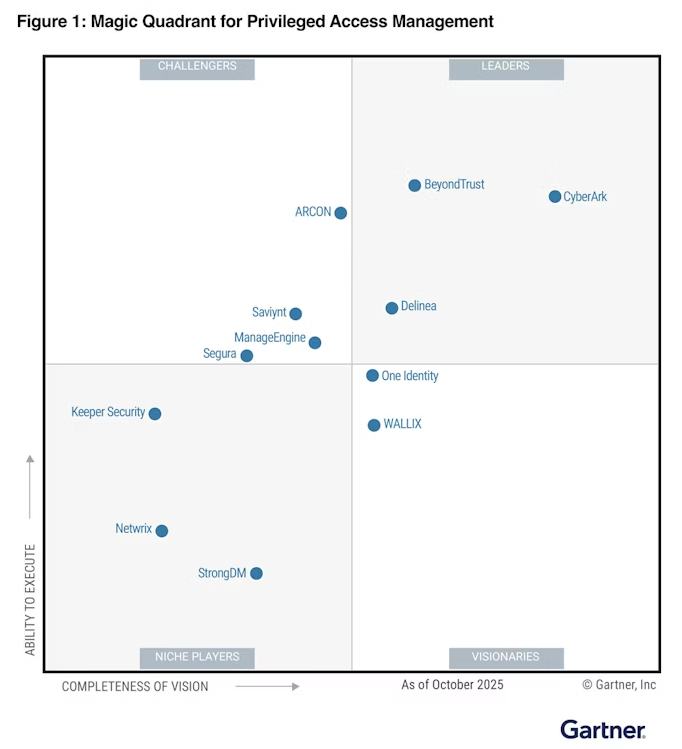

Unabhängige Bewertung von BeyondTrust Privileged Access Management

BeyondTrust wird von Forrester Research und KuppingerCole Analysts regelmässig als führender Anbieter im Bereich Privileged Access Management bewertet. Beide heben insbesondere die starke Funktionalität, Innovationskraft und den ganzheitlichen Sicherheitsansatz hervor.

Auch Gartner stuft BeyondTrust im Magic Quadrant für PAM zum siebten Mal in Folge als Leader ein. Diese wiederholte Auszeichnung unterstreicht die kontinuierliche Weiterentwicklung sowie die starke Marktposition im Bereich Privileged Access Management.

Warum BeyondTrust von AVANTEC?

AVANTEC ist der grösste und erfahrenste Schweizer BeyondTrust Partner – Platinum Partner Status (höchster Partnerstatus) – und verfügt über das notwendige Know-how und die Erfahrung, um Projekte erfolgreich durchzuführen.

AVANTEC ist Service Partner of the Year 2025

BeyondTrust zeichnet AVANTEC zum Service Partner in CEE des Jahres 2025 aus. Mit dieser Auszeichnung würdigt BeyondTrust die Entwicklung von AVANTEC in den letzten drei Jahren vom Silber- über Gold- zum höchsten Partnerstatus – dem Platinum Partner.