Malware Isolation

Malware Isolation – effektiver Schutz vor bekannter und unbekannter Malware durch Prävention

Isolation bietet den effektivsten Schutz vor bekannter und unbekannter Malware. AVANTEC bietet Isolations-Lösungen für den Endpoint und auch den Gateway bzw. in der Cloud an und berät Sie gerne über Vor-/Nachteile.

Übersicht: Prävention durch Malware Isolation

Dass der präventive Ansatz der Isolation als Schutz vor bekannter und insbesondere unbekannter Malware gegenüber der reinen Erkennung einige Vorteile bietet hat sich in der Cyber Security Community bereits etabliert. Mittlerweile gibt es nun auch mehrere Produkte am Markt, welche Isolation zuverlässig umsetzen – jedoch mit unterschiedlichen Strategien.

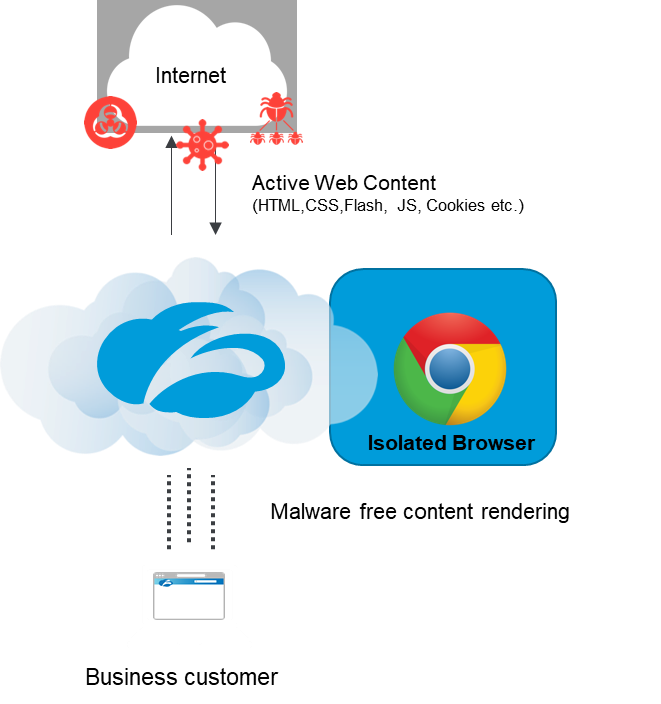

Symantec Web Isolation bietet zuverlässigen Schutz vor gefährlichen Webseiten. Diese werden mit all ihren aktiven Inhalten in einer isolierten Umgebung auf dem Gateway ausgeführt – der Client erhält nur die gerenderten Bilddaten zur Anzeige.

Ähnlich funktioniert die Lösung Cloud Browser Isolation von Zscaler. Der cloudbasierte Proxy führt je nach Policy Webinhalte in einer isolierten Umgebung aus. Der Client erhält lediglich Bilddaten zur Anzeige und ist damit vor bösartigen aktiven Inhalten komplett geschützt.

Isolation am Gateway mit Symantec Web Isolation

Symantec Web Isolation isoliert die Ausführung von Webseiten komplett auf einer separaten Appliance oder in der Cloud. Auf diese Weise gelangen nur die gerenderten Bilddaten zum Client – und keine potentiellen gefährlichen Inhalte. Symantec Web Isolation kann mühelos in eine bestehende Web Proxy Umgebung integriert werden (z. B. Blue Coat, Cisco, Forcepoint, McAfee und andere).

Option: Als virtuelle Appliance oder Managed Cloud Service verfügbar.

Ihre Vorteile mit Symantec Web Isolation

- Sichere Umgebung zur isolierten Ausführung von Webseiten

- 100% Secure Browsing (inkl. Links in E-Mails) durch Isolierung, keine Erkennung von gefährlichen Inhalten notwendig

- Sicherer Zugriff auf unkategorisierte oder riskante Webseiten

- Maximaler Schutz für Führungskräfte (C-Level) und privilegierte Benutzer (z. B. Administratoren)

- Bestmöglicher Schutz gegen Advanced Threats

- Flexible Konfiguration und Policies

- Nahtloses Surferlebnis für Endbenutzer mit dem herkömmlichen Web-Browser, ohne zusätzlichen Client oder Plug-in und mit minimaler Latenz

- Einfache Integration in die Symantec-/Blue-Coat-Web-Proxy-Umgebung bzw. in andere Proxy-Lösungen (z.B. Cisco, McAfee, Forcepoint)

Isolation in der Cloud mit Zscaler

Zscaler bietet den führenden cloudbasierten Web Proxy. Wer sich über Zscaler ins Internet verbindet profitiert unabhängig von Standort, Endgerät und Netzwerk von umfangreichen Schutzmassnahmen gegen Malware und Zero-Day-Attacken. Mit Cloud Browser Isolation können vermeintlich gefährliche Webinhalte zusätzlich isoliert werden. Per Policy wird definiert, für welche Benutzer(gruppen) und/oder für welche Webkategorien die Isolation aktiviert werden soll.

Diese Webinhalte werden komplett in einer cloudbasierten Isolationsumgebung ausgeführt, der Client erhält nur Bilddaten und ist 100% geschützt.

Ihre Vorteile mit Zscaler Cloud Browser Isolation

- Sichere Umgebung zur isolierten Ausführung von Webseiten

- 100% Secure Browsing (inkl. Links in E-Mails) durch Isolierung, keine Erkennung von gefährlichen Inhalten notwendig

- Sicherer Zugriff auf unkategorisierte oder riskante Webseiten

- Maximaler Schutz für Führungskräfte (C-Level) und privilegierte Benutzer (z. B. Administratoren)

- Bestmöglicher Schutz gegen Advanced Threats

- Flexible Konfiguration und Policies

- Nahtloses Surferlebnis für Endbenutzer mit dem herkömmlichen Web-Browser, ohne zusätzlichen Client oder Plug-in und mit minimaler Latenz

- In wenigen Minuten konfiguriert und nutzbar

Die verschiedenen Varianten im direkten Vergleich

| Auf dem Endpoint | Am Gateway / in der Cloud | |

| Kern-Technologie | Isolation von Prozessen/Files mit potenziellem Schadcode in Micro-VM | “Flattening” von aktivem Content und reine visuelle Aufbereitung des Web-Streams |

| Web-Protection | Ja | Ja |

| E-Mail-Protection (z.B. Mail-Anhänge im Outlook) | Ja | Nein, jedoch Schutz vor verlinkten URLs in E-Mails |

| File-Protection | Ja | Nur Remote-Files |

| Usability | Normale Workflow- und Editierfähigkeiten, keine Einschränkungen von Webinhalten, Handling von Dateien etc. | Editieren von Files (teilweise View-Only bzw. nur PDFs), die meisten aktiven Contents auf Webseiten werden unterstützt |

| Deployment/Management | Agent auf Endpoints und zentrale Management-Konsole | Einfaches Deployment und Management, da zentral am Gateway oder direkt in der Cloud, kein Agent auf Endpoint nötig |

| Kompatibilität | Windows | Jeder aktuelle Browser (unabhängig von OS) |

| Performance | Arbeitslast auf Endpoints verteilt, im normalen Office-Gebrauch keine Performance-Einbussen spürbar | Arbeitslast zentral auf Proxy/in der Cloud, keine Performance-Einbussen auf dem Proxy, sofern dieser richtig dimensioniert ist |

Weitere Infos zu Malware Isolation

Aufzeichnung des Malware Isolation Webinar vom 9. April 2019

Haben Sie Fragen? Wir helfen Ihnen gerne weiter!

Haben Sie eine Frage zu unseren Produkten und Dienstleistungen? Wünschen Sie weitere Informationen oder Kontakt mit einem Engineer oder Account Manager? Wir freuen uns auf Ihre Kontaktaufnahme.

Unsere Fachspezialisten helfen Ihnen gerne weiter!

Presales Team

Dirk Gluch

Principal Security Engineer