Das Dark Web gewinnt nach wie vor unter Cyber-Kriminellen an Dynamik. Wie komplex die Ermittlungsarbeit im Darknet ist, weiss auch Serdar Günal Rütsche, Chef der Abteilung Cybercrime bei der Kantonspolizei Zürich. Wohin sich das kriminelle Ökosystem rund um den Handel mit Malware Services bewegt, welche Trends sich auf den Marktplätzen abzeichnen und welche Risiken diese Dynamik für Unternehmen birgt, wollte ich einmal selbst in den Tiefen des Darknets herausfinden.

Die letzten Wochen begab ich mich in die Foren des Onion-Netzes. Einerseits interessierte mich, was aktuell in den Hackerforen diskutiert wird, andererseits wollte ich einmal herausfinden, wie einfach es mittlerweile gemacht wird, kuriose oder gefährliche Services aus dem Darknet zu beziehen und anzubieten.

Die Probe aufs Exempel

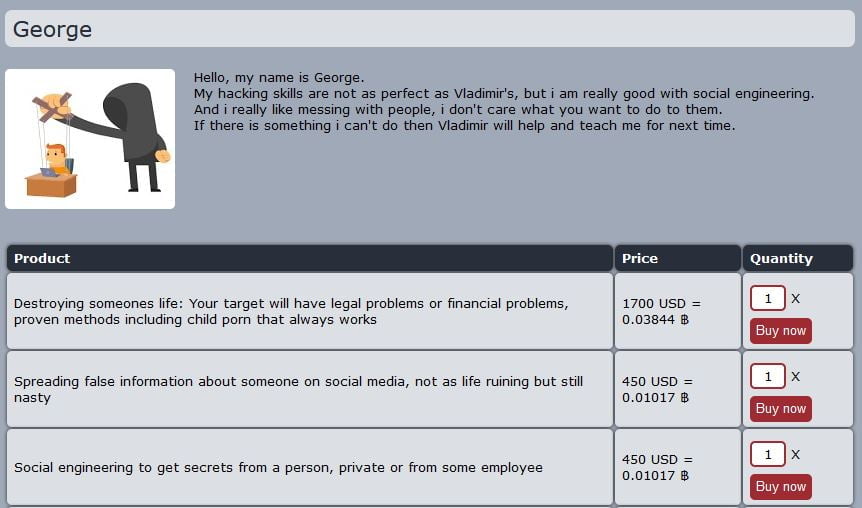

Ich starte den modifizierten Firefox-Browser. Meine erste Anlaufstelle ist bis heute «The Hidden Wiki»: ein sehr langes Link-Verzeichnis, um auf unterschiedliche Darknet-Seiten zu gelangen. Nicht immer führen bekanntlich alle Links zum Ziel. Beunruhigend: Die seit gefühlt zehn Jahren existierende Dark-Web-Seite «Rent-A-Hacker» existiert bis heute. Verlagert hat sich bloss ein wenig das Dienstleitungsangebot: Während vor einigen Jahren für wenige 100 Euro das Hacken von E-Mail- und Facebook-Konten im Fokus lag, preisen immer mehr Cyber-Kriminelle in den Foren gerne ihre guten Social Engineering Skills an, die ein Scriptkiddie quasi als ein «All-in-One-Paket» für wenige 100 Dollar zwecks eines ganz bestimmtes Ziels hinzubuchen könnte.

Neuere Marktplätze für Drogen und Malware wollen auch mit immer mehr Sicherheit und schnelleren Servern das Vertrauen der User ergattern. Quelle: Darknet

Das Geschäftsmodell «as a Service»

Kompromittierte PayPal Accounts scheinen in letzter Zeit wieder besonders im Trend zu sein. Ob Session Cookies oder eine Kombination mit einem zusätzlichen Trojaner: Angebote zur Kompromittierung von zehn PayPal-Accounts im Wert von je 250 bis 500 Dollar kursieren bereits ab 150 Dollar in einem Darknet Market Place. Die Zahlung erfolgt dann in Kryptowährungen, zum Beispiel Bitcoin. Angereichert wird das kriminelle «as-a-Service»-Modell in manchen Fällen sogar mit Dienstleistungen wie zusätzlichen Dashboards inklusive Informationen zu Zahlungssummen und geglückten Angriffen. Das passende Ransomware-as-a-Service-Paket können sich also auch Anfänger ohne viel Vorwissen individuell konfigurieren.

Randnotiz: Es fällt mir auf, dass auf immer mehr Marktplätzen im Darknet Verkäufer und Käufer umfangreiche Bewertungen zu den Angeboten hinterlassen können. Diese Annahme bestätigt auch ein Darkweb-Security-Bericht von HP, wonach mittlerweile 92 Prozent aller Marktplätze sogar mittlerweile über eine Art Streitbeilegungsdienst-Support verfügen.

Nebst der kleinen statischen Tor-Websites tummeln sich eine Menge Diskussionsforen in der Dunkelkammer des Internets. Zu nennen wäre etwa ein «Reddit»-ähnliche Forum namens «Dread», das um die 12’000 User zählen dürfte. Diskutiert werden professionelle Hacking-Anleitungen sowie Ankündigungen oder Schliessungen von Market Places. Nebst sehr detaillierten Anleitungen zu Zero Day Exploits unter Windows wird in dem Anmelde-basierten Forum der Transport illegaler Drogen verhandelt.

Daneben existieren auch länderspezifische Foren wie «XSS», wo es (wie der Name vermuten lässt) um Cross-site Scripting und Web Vulnarability geht. Das Forum verfolgt den Zweck, Exploits, Zero Day Vulnerabilities und Credential-Datenbanken feilzubieten. Verschiedene Ransomware-Gruppen halten auch immer ganz gezielt Ausschau nach bestimmten Skills einzelner Entwickler.

Allgemein lässt sich sagen, dass sich im Dark Web mindestens drei Cyber-Hauptbedrohungen tummeln:

- Vermögens- und Identitätsdiebstahl:

Hacker verkaufen bis heute vor allem gestohlene Zugangsdaten auf Dark-Web-Marktplätzen, um auch ihrerseits von ihren Bemühungen zu profitieren. Sicherheitslücken können für finanzielle Zwecke, politische oder Unternehmensspionage oder den Diebstahl geistigen Eigentums ausgenutzt werden. - Remote Access Trojans (RAT) werden regelmässig in den Untergrundforen diskutiert. Die Anonymität gibt Hackergruppen die Freiheit, mehrere potenzielle Ziele zu planen oder auch nach neuen Malware-Schreibern für einen «Task» zu suchen.

- Zero-Day-Lücken und ungepatchte Webanwendungen:

Schwachstellen in Webanwendungen und anderen Onlinediensten gehören zu den häufigsten Bedrohungen, welche Angreifer für verschiedene Ziele ausnutzen.

Komplexe Fahndungsarbeiten bei der Polizei

«Die Strafverfolgungsbehörden der Schweiz verfügen über beschränkte Ressourcen, die gezielt nach Schwerpunkten und Prioritäten eingesetzt werden können», sagt Serdar Günal Rütsche, Chef der Abteilung Cybercrime bei der Kantonspolizei Zürich, auf die Frage, inwieweit Undercover-Arbeit bei der Verfolgung von Ransomware-Banden gegenüber anderen Delikten im Darknet überhaupt möglich ist. Man führe jährlich mehrere Strafverfahren gegen Ransomware-Gruppen, Pädokriminelle und Drogenhändlern durch.

Die Ermittlungen im Umfeld verschiedener Anonymisierungsmöglichkeiten seien oft sehr aufwendig und komplex, heisst es bei der Kantonspolizei. Man sei zwar in der Lage, jederzeit auf alle Ereignisse mit geeigneten Massnahmen zu reagieren. Dies erfordere jedoch eine ständige Weiterentwicklung der Ermittlungsmassnahmen und setze eine hohe Kooperationsbereitschaft der weltweit agierenden Strafverfolgungsbehörden voraus.

Immerhin gelingt es den Strafverfolgungsbehörden jedoch immer wieder, ein Bandennetz aufzulösen. So gelang es kürzlich, die Darknet-Plattform Kingdom Market erfolgreich abzuschalten, auf welcher über 42’000 kriminelle Angebote kursierten.

Welche Darknet-Trends sind 2024 zu erwarten?

Cybercrime als ein Produkt bzw. als ein Service ist klar im Trend. Das «as-a-Service»-Modell mit ganzen Service-Paketen für bestimmte Ziele gewinnt, ganz analog zur richtigen Geschäftswelt, an Aufwind. Für Scriptkiddies ist es immer «safer», erst einen Zugang über bereits vorhandene Hacking-Dienste zu erwerben, statt selbst Spuren zu hinterlassen.

Die Bandbreite der kriminellen Dienste im Dark Web wird allgemein immer grösser. Eine Stichprobe hat ergeben, dass etwa neun von zehn der beworbenen bekannteren Exploits in den dunklen Marktplätzen bereits für weniger als zehn US-Dollar verkauft werden, wobei die Preise für Exploits (die noch nicht publik sind) einige Tausende US-Dollar betragen können.

Security-Analysten von Check Point haben im letzten Jahr im Dark Web mehr KI-Chatbots gefunden, welche auf Large-Language-Modellen (LLM) basieren, wie sie etwa bei ChatGPT bereits Anwendung finden. So ist beispielsweise WormGPT auf KI-gesteuertes Phishing spezialisiert, insbesondere auf Business E-Mail Compromise. Ein weiteres Beispiel ist FraudGPT, ein KI-gesteuerter Chatbot, der für ein paar wenige hundert Dollar pro Monat User verleiten soll, vertrauliche Informationen von sich zu geben.

Es dürfte womöglich eine Zunahme verschiedener Darknet-Imperien aus anderen Ländern wie «XSS» geben. Alleine das russische Cybercrime-Syndikat «Hydra», bevor es im April 2022 runtergenommen wurde, machte nach Schätzungen des US-Departements für Justiz mit seinem Nettowert von über 5,2 Milliarden US-Dollar 80 Prozent aller Kryptowährungen aus.

Immer mehr im Trend: Social-Engineering-Angebote, auch bei bekannten älteren Hacker-Foren (Quelle: Darknet)

Fazit

Angesichts zunehmender Spezialisierung von Services im Darknet empfiehlt sich ein verantwortungsbewusster Umgang mit persönlichen Daten und Accounts und eine Authentifizierung über mehrere Faktoren. Dies gilt besonders für das Absichern von Fernzugängen wie VPN (RDP), Citrix, aber auch Vertragspartner und Lieferanten. Systeme oder Software, die EOL sind, sollten abgeschaltet, erneuert oder in separate Netzsegmente untergebracht werden. Um der immer professionelleren Cyber-Kriminalität entgegenzuwirken, ist eine Kombination aus verschiedenen Sicherheitsmassnahmen erforderlich wie Mail Security, Netzwerksegmentierung, EDR (oder XDR), Schwachstellen-Management und Pentesting.

Ein kontinuierliches Scannen des Dark Webs nach firmenrelevanten Daten wie E-Mail Domains, Public-IP-Adressen oder Kreditkarten-Details kann bei Firmen mit besonders riskanten Daten über Dark-Web-Monitoring-Services sichergestellt werden. Ein solcher Service detektiert frühzeitig Leaks über Ransomware Incidents und durchstöbert Dark-Web-Foren, Onion-Seiten sowie Datenbank- und Cloud-Links nach verdächtigen Informationen. So kann beispielsweise eine gestohlene Kreditkarte früh genug blockiert werden. Darüber hinaus werden mit solchen Services manchmal auch Buchstaben nachgeahmter Unternehmens-Domains identifiziert.

Weiterführende Links

www.avantec.ch/services/cyber-defense-center

www.avantec.ch/loesungen/avantec-newcomers

www.tec-bite.ch/windows-forensik-goldschuerfen-im-digitalen-raum

www.tec-bite.ch/erhoehung-der-cyber-resilience-cybersecurity-vorfaelle-richtig-trainieren

Der Beitrag Die Darknet Trends 2024 erschien zuerst auf Tec-Bite.